Microsoft Defender pour Office 365 : fonctionnalités et limites

Lire l'articleMicrosoft 365

30 septembre 2022

Le partage externe dans Microsoft 365 est le moteur de la collaboration moderne. Il permet aux collaborateurs d'échanger fluidement avec des partenaires, clients ou fournisseurs sans quitter leur environnement de travail.

Cependant, cette facilité d'usage peut se transformer en risque majeur si elle n'est pas maîtrisée. L'accumulation de liens d'accès et d'invités externes crée une surface d'attaque souvent invisible pour les équipes IT.

Un chiffre illustre ce défi : chez l'un de nos clients (environ 3 000 utilisateurs), nous avons identifié plus de 35 330 liens anonymes actifs uniquement sur OneDrive for Business. Chacun de ces liens représente une porte potentiellement ouverte sur vos données.

Voici comment sécuriser ces usages sans bloquer la productivité.

Mise à jour 2026 : Cet article intègre les dernières évolutions des options de partage (SharePoint, OneDrive) et la standardisation des canaux partagés (Teams Connect) pour une collaboration sécurisée.

Avant d'aborder les outils, il est crucial de distinguer les deux mécanismes fondamentaux de partage externe dans l'écosystème Microsoft 365.

L'utilisateur externe est invité via son adresse email professionnelle. Un compte "Invité" est créé dans votre annuaire Microsoft Entra ID (anciennement Azure AD).

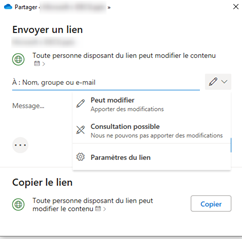

Microsoft 365 propose quatre types de liens de partage, classés du plus sécurisé au moins sécurisé.

Rappel de sécurité : Un document classifié Confidentiel, Interne ou contenant des données personnelles ne doit JAMAIS être partagé via un lien anonyme.

L'envoi de pièces jointes classiques diminue au profit des liens cloud. Lorsqu'un utilisateur attache un fichier depuis OneDrive ou SharePoint, Outlook génère un lien de partage.

OneDrive est l'espace personnel de l'utilisateur, mais c'est souvent là que réside le plus grand volume de "Shadow IT" autorisé. L'interface de partage propose des options de sécurité granulaires qu'il faut exploiter :

Les administrateurs peuvent imposer des restrictions globales (ex: interdire les liens "Toute personne" sur OneDrive tout en les laissant sur SharePoint).

SharePoint est la fondation documentaire de tout l'écosystème Microsoft 365. Contrairement à OneDrive, qui gère l'espace personnel d'un collaborateur, SharePoint structure la collaboration d'équipe à l'échelle d'un site entier. Un partage mal configuré à ce niveau n'expose pas un fichier isolé : il peut potentiellement ouvrir l'accès à des centaines de documents en même temps.

Le partage externe dans SharePoint fonctionne selon une logique de cascade stricte, que beaucoup d'organisations sous-estiment :

| Niveau | Ce qu'on contrôle | Qui le gère |

| Tenant (Centre d'administration SharePoint) | Le plafond global : ce qui est autorisé ou interdit sur l'ensemble du tenant | Administrateur global ou SharePoint |

| Site | Les règles propres à chaque site, dans la limite de ce qu'autorise le tenant | Propriétaire du site |

| Fichier / dossier | Le partage granulaire via liens, identique à OneDrive | Utilisateur |

La règle absolue : si l'option de partage d'un site et l'option de partage au niveau de l'organisation ne correspondent pas, la valeur la plus restrictive s'applique toujours. Un site ne peut pas être plus permissif que son tenant. En revanche, un administrateur tenant qui n'a pas restreint les partages externes laisse chaque propriétaire de site libre d'inviter des externes, sans intervention IT. C'est là que naissent les surpartages silencieux. (Source : Microsoft Learn)

Point d'attention : l'ajout d'un externe au groupe "Membres" d'un site lui donne accès à l'ensemble du contenu du site, selon l'héritage des permissions. Le principe du moindre privilège s'impose : un externe qui a besoin de consulter un document n'a pas besoin d'être "Membre" (modification). Le rôle "Visiteur" (lecture seule) est suffisant dans la grande majorité des cas.

Jusqu'ici, un partenaire externe sans compte Microsoft pouvait accéder à un document SharePoint partagé via un code à usage unique (OTP) envoyé par email. Ce mécanisme, pratique mais peu traçable, disparaît en 2026.

Le calendrier confirmé par Microsoft :

Concrètement, tout externe qui accédait à vos documents SharePoint via un code OTP et qui ne dispose pas d'un compte invité Entra ID verra son accès refusé à partir de juillet 2026. Pour restaurer l'accès, il faudra soit créer un compte invité, soit re-partager le document via un lien compatible Entra B2B.

Les organisations qui ont accumulé des partages SharePoint sans gouvernance stricte vont découvrir à ce moment des centaines d'accès orphelins. Les entreprises qui s'y préparent maintenant éviteront les accès refusés, assainiront leurs partages hérités et renforceront leur gouvernance documentaire. C'est précisément le bon moment pour auditer l'existant, identifier les accès concernés et les traiter avant les premiers blocages.

Microsoft met à disposition, nativement dans le Centre d'administration SharePoint, des rapports de gouvernance des accès aux données. Peu d'organisations les activent. Ils permettent pourtant de détecter les points de surexposition avant qu'ils ne deviennent des incidents.

Quatre rapports sont disponibles :

Ces rapports nécessitent des licences spécifiques : une licence M365 E3, E5 ou A5 de base, combinée à une licence Microsoft 365 Copilot ou SharePoint Advanced Management. Si votre organisation ne dispose pas de ces licences, seul un sous-ensemble de rapports est accessible. (source : Microsoft Learn)

Deux limites importantes à connaître. Premièrement, pour les organisations sans gestion avancée SharePoint, la collecte de données doit être activée manuellement avant de pouvoir générer les rapports d'activité. Si aucun rapport n'est généré pendant trois mois, la collecte s'interrompt et doit être réactivée. Secondement, ces rapports donnent une vue macro par site. Ils ne permettent pas d'identifier qui a partagé quel fichier avec qui, ni de piloter une remédiation utilisateur par utilisateur. (Source : Microsoft Learn)

C'est précisément le périmètre qu'adresse Permission Explorer : visibilité fichier par fichier, par utilisateur et par niveau de sensibilité, avec alerting temps réel sur les répertoires à risque, sans les contraintes de licence des rapports natifs.

| Profil | Actions prioritaires |

| Administrateur tenant | Vérifier que le niveau de partage tenant est aligné sur la politique de sécurité de l'organisation. Restreindre le partage externe aux groupes de sécurité autorisés. Activer la collecte de données DAG Reports. Imposer une expiration sur tous les liens anonymes (30 jours maximum). |

| Propriétaire de site SharePoint | Revoir trimestriellement la liste des membres et visiteurs externes du site. Révoquer les invités inactifs depuis plus de 90 jours. Ne jamais ajouter un externe en "Membre" si "Visiteur" suffit. Anticiper dès maintenant l'impact de la fin du mécanisme OTP sur les accès actifs. |

| Utilisateur métier | Préférer systématiquement le lien "Personnes spécifiques" pour tout partage avec un partenaire. Ne jamais partager via lien anonyme un document classifié Confidentiel ou supérieur. Vérifier la date d'expiration avant d'envoyer un lien. Utiliser MyDataSecurity pour visualiser et corriger ses propres partages SharePoint actifs. |

La gouvernance SharePoint ne se joue pas uniquement dans le Centre d'administration. Elle repose sur trois acteurs : l'administrateur qui pose les règles du tenant, le propriétaire de site qui les applique à son périmètre, et l'utilisateur qui génère les partages au quotidien. Sans outillage adapté, ce dernier maillon reste invisible et c'est lui qui concentre l'essentiel du risque.

Teams est devenu le hub central des accès externes.

Accès Invité (Guest Access) : L'ajout classique d'un membre externe à une équipe. L'invité accède à tous les canaux (sauf privés), aux fichiers SharePoint associés et au chat.

Canaux partagés (Shared Channels) : Cette fonctionnalité de collaboration B2B avancée permet d'inviter des utilisateurs externes d'autres organisations Microsoft 365 à participer uniquement à un canal spécifique, sans leur donner accès au reste de l'équipe.

Prérequis techniques :

Contrairement à l'accès Invité classique, les canaux partagés créent un site SharePoint distinct dédié uniquement à ce canal, indépendant du site de l'équipe principale.

Récapitulatif de l’architecture Teams par contexte :

Impact gouvernance : Cette architecture en silos multiples complexifie les stratégies de sauvegarde, de DLP et de rétention. Il est recommandé d'inventorier ces sites dédiés via PowerShell pour assurer une couverture complète des politiques de conformité.

Sécuriser le partage externe ne signifie pas le bloquer, mais l'encadrer. Voici les recommandations prioritaires à diffuser auprès des métiers.

Le lien "Toute personne disposant du lien" doit être l'exception, pas la règle.

Pour toute collaboration B2B :

Un partage légitime au début d'un projet devient un risque de sécurité une fois le projet terminé. La sécurité des données repose sur leur cycle de vie.

La solution IDECSI permet d'obtenir une vue claire sur les accès et les partages externes dans Microsoft 365 :

Exemple de rapport sur les partages dans M365 proposé par IDECSI

Malgré les efforts de Microsoft, l'interface native 365 reste fragmentée. Un utilisateur ne dispose pas d'une console unique pour voir l'ensemble de ses partages actifs sur OneDrive, SharePoint et Teams. Cette absence de visibilité freine la responsabilisation des utilisateurs.

Pour pallier ce manque, il est nécessaire d'outiller les collaborateurs avec une solution comme MyDataSecurity.

MyDataSecurity agit comme un tableau de bord de sécurité personnel pour chaque utilisateur :

En redonnant la visibilité aux propriétaires des données, vous transformez chaque collaborateur en acteur de la sécurité de l'organisation.

La sécurité des partages externes ne se joue plus uniquement dans le centre d'administration Microsoft 365. Si les politiques techniques (expiration forcée, restriction des domaines, MFA) constituent le socle de votre défense, elles ne suffisent plus face à la volatilité et au volume des collaborations actuelles.

En 2026, l'enjeu pour les DSI et RSSI est de passer d'une logique de contrôle subi à une logique de gouvernance partagée. La protection des données n'est pas un frein à la productivité si elle est intelligible pour le collaborateur. En outillant vos utilisateurs pour qu'ils visualisent et nettoient leurs propres accès, vous réduisez drastiquement la dette de sécurité de votre tenant sans alourdir la charge de l'équipe IT.

L'objectif final est clair : maintenir la fluidité des échanges métier tout en garantissant que chaque lien externe actif est légitime, sécurisé et nécessaire.

Vous souhaitez évaluer l'exposition actuelle de vos données Microsoft 365 ?

Découvrez comment MyDataSecurity permet d'auditer et d'assainir votre environnement collaboratif en impliquant directement les propriétaires de la donnée.

Articles récents

Abonnez-vous à la newsletter pour recevoir nos contenus chaque mois.

Nos articles

Ces articles peuvent

vous intéresser

Microsoft Defender pour Office 365 : fonctionnalités et limites

Lire l'article

Sécuriser les agents IA dans Microsoft 365 : bonnes pratiques 2026

Lire l'article

Microsoft Foundry : guide complet et enjeux pour la sécurité (2026)

Lire l'article

Conformité DORA : obligations et actions concrètes pour le secteur financier

Lire l'article