Exposition des données dans Microsoft 365 : risques et controle

Lire l'article![]() Préparez votre tenant à Copilot : identifiez et éliminez les accès non autorisés aux données

Préparez votre tenant à Copilot : identifiez et éliminez les accès non autorisés aux données

Cas d'usages

Sécurité & volumétrie des données sur Microsoft 365

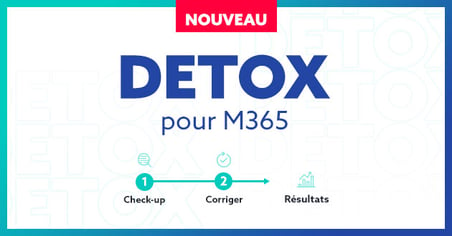

DETOX pour M365 : la solution d'audit dynamique

Découvrez la solution

Les salariés, la sécurité des données et la sobriété numérique - 2024

Télécharger l'étudeRessources

Consulter nos ressources utiles pour améliorer la protection des données

Microsoft 365

07 mars 2024

L'adoption de Microsoft Copilot transforme radicalement la productivité des entreprises, mais elle agit aussi comme un puissant révélateur de votre dette technique en matière de gouvernance. Copilot ne crée pas de nouvelles failles de sécurité ; il exploite simplement avec une efficacité redoutable les accès existants via le Semantic Index.

En d'autres termes : si un utilisateur a accès à un fichier sensible qu'il ne devrait pas voir, Copilot le lui servira sur un plateau en quelques secondes.

La sécurité de vos données dans Microsoft 365 n'est plus une option, c'est le prérequis technique au déploiement de l'IA. Voici 5 conseils opérationnels pour assainir votre environnement, sécuriser Copilot et garantir que l'IA respecte le besoin d'en connaître.

Voici 5 conseils pour sécuriser l'accès aux données dans le cadre du déploiement Copilot :

Avant d'activer Copilot, vous devez obtenir une photographie précise de votre patrimoine informationnel. L'enjeu est de passer d'une vision floue à une cartographie exploitable.

Distinguez la vision macro (nombre de Teams, volume de stockage) de la vision micro (qui accède à quoi). Vous devez identifier où résident les données sensibles et qui les manipule.

Un dossier "Stratégie RH 2024" est stocké sur un site SharePoint public par erreur. Sans audit préalable, ce dossier est invisible dans la masse de documents. Dès l'activation de Copilot, n'importe quel collaborateur demandant "Quels sont les plans de recrutement ?" obtiendra une synthèse détaillée basée sur ce document confidentiel.

Ne vous contentez pas des statistiques de volume. Cartographiez les héritages de droits rompus et les sites SharePoint orphelins (sans propriétaires actifs) qui sont souvent des nids à données obsolètes mais indexables par Copilot.

Copilot respecte strictement les ACLs (Access Control Lists). Si la configuration des droits est permissive, l'IA sera permissive. L'analyse de risque doit identifier les configurations dangereuses qui augmentent la surface d'attaque.

Auditez spécifiquement les liens de partage "Tout le monde" (Anonymous links) et les accès invités (Guests) sur des périmètres critiques.

Un lien de partage "Accès à toute l'entreprise" a été créé il y a trois ans sur un répertoire budgétaire pour faciliter une réunion ponctuelle. Ce lien est toujours actif. Copilot considérera que ce contenu est public pour l'ensemble de l'organisation et l'utilisera pour répondre à des questions sur les finances de l'entreprise.

Concentrez votre audit sur les groupes M365 publics. Beaucoup d'équipes sont créées par défaut en "Public" lors de déploiements rapides de Teams, exposant involontairement tout leur contenu au moteur de recherche de Copilot.

Dans une approche Secure by Design, la réduction de la surface d'attaque est la mesure la plus efficace pour sécuriser Copilot. Il s'agit de nettoyer les accès illégitimes ou obsolètes.

Lancez une campagne de remédiation ciblée. Deux acteurs doivent intervenir :

Un projet confidentiel "Alpha" est terminé depuis 6 mois. Les consultants externes ont toujours accès au Teams dédié. S'ils disposent d'une licence Copilot ou accèdent à l'environnement, ils peuvent continuer à interroger ces données. Plus grave, si le contenu a été dupliqué ou déplacé sans nettoyage des droits, l'information continue de circuler.

Ne demandez pas aux utilisateurs de tout valider, Proposez des campagnes par thématique pour maximiser leur contribution selon vos priorités sécurité.

Par exemple, la revue des externes (accès prestataires, invités, partages vers l’externe), la revue des permissions sur les fichiers classifiés sensibles (liens anonymes, à toute l’entreprise), la revue des groupes (sans activité, sans propriétaire, sites publiques).

Découvrez le Security Checkup :

La sécurité M365 est vivante : chaque jour, de nouveaux partages sont créés. Un nettoyage "One-shot" avant le déploiement de Copilot est nécessaire mais insuffisant sur la durée.

Instaurez des revues de droits régulières (trimestrielles ou semestrielles). L'objectif est de maintenir une hygiène numérique constante pour que les réponses de Copilot restent fiables et sécurisées.

Un collaborateur change de service (mouvement interne). Sans processus de revue, il cumule ses anciens droits (Marketing) avec ses nouveaux droits (Finance). Copilot devient alors un pont involontaire entre ces deux silos d'information, permettant au collaborateur de croiser des données auxquelles il ne devrait plus avoir accès.

Automatisez la recertification des accès pour les données les plus sensibles.

Au-delà de l’aspect sécurité, vous pouvez également activer le levier de la réduction du stockage. Supprimer les données ROT (Redundant, Obsolete, Trivial) réduit mécaniquement les risques d'hallucination de Copilot et les coûts de stockage, tout en sécurisant l'accès à l'information pertinente.

Copilot est un outil puissant qui nécessite des garde-fous humains. La technologie ne peut pas tout résoudre seule ; l'utilisateur final doit devenir un acteur de sa propre sécurité.

Formez vos équipes non seulement au "Prompting", mais aussi aux bonnes pratiques pour partager leurs données en toute sécurité. Expliquez l'impact d'un simple partage sur la visibilité de l'information par l'IA.

Un utilisateur, ravi de l'efficacité de Copilot, lui demande de résumer des documents sensibles qu'il partage ensuite imprudemment dans une conversation Teams publique. L'information, une fois générée et postée, sort de son périmètre de confidentialité initial.

Intégrez la "sécurité des données" comme un module obligatoire du parcours de formation Copilot. Montrez concrètement comment vérifier qui a accès à un fichier avant de l'utiliser comme source pour l'IA. La revue des campagnes régulière participe également à augmenter la sensibilisation des utilisateurs sur les risques et les bonnes pratiques autour des accès, droits, partages.

Pour préparer un environnement sain, propice à l'IA et sécurisé, le groupe SUEZ a mené une vaste campagne de nettoyage et de gouvernance avec IDECSI.

Avec plus de 28 000 utilisateurs et une donnée circulant en permanence entre collaborateurs et partenaires, SUEZ faisait face à une croissance continue du stockage (+10 % tous les 6 mois). L'enjeu était double : reprendre le contrôle de l'environnement Microsoft 365 et réduire drastiquement la surface d'exposition des données.

SUEZ a déployé un programme de gouvernance structuré autour de la solution DETOX d’IDECSI, visant 5 objectifs clés :

En seulement 3 mois, l'impact a été massif :

"Avec la solution DETOX, nous avons atteint notre objectif financier en supprimant 110 To : un gain majeur pour faire face à la croissance du stockage M365 tout en renforçant la sécurité des données." — SUEZ

Cette démarche d'hygiène numérique est l'exemple parfait d'une préparation réussie : moins de données obsolètes et des droits maîtrisés garantissent un déploiement Copilot plus sûr et plus pertinent.

Pour sécuriser Copilot, IDECSI propose une approche complémentaire aux outils natifs de Microsoft, en se concentrant sur l'efficacité opérationnelle et l'engagement utilisateur.

Notre solution vous permet de :

Sécuriser Copilot ne demande pas de réinventer la roue, mais d'appliquer avec rigueur les principes de moindre privilège et de revue des droits.

L'IA de Microsoft est une opportunité unique de remettre à plat votre gouvernance des données. En combinant audit technique, nettoyage massif (comme l'exemple SUEZ) et responsabilisation des utilisateurs, vous transformez un risque potentiel en levier de performance sécurisé.

Prêt à assainir vos données avant Copilot ?

Articles récents

Abonnez-vous à la newsletter pour recevoir nos contenus chaque mois.

Nos articles

Ces articles peuvent

vous intéresser

Conformité DORA : obligations et actions concrètes pour le secteur financier

Lire l'article