La transition vers Microsoft 365 connait une forte accélération en entreprise. Bien que parfois vécue comme une contrainte, passer à Microsoft 365 ouvre des opportunités nouvelles aux utilisateurs. L’étendue de ses fonctionnalités, de ses composants intégrés et sa facilité d’accès en font un environnement ouvert, sur lequel les entreprises peuvent s’appuyer.

Cependant, cette ouverture nouvelle s’accompagne de nouveaux (et d’anciens) défis de sécurité sur Microsoft 365, internes et externes. Des études récentes ont montré que 44% des entreprises ont été victimes d’attaques ciblées par courrier électronique, lancées à partir d’un compte piraté (1). Ceci est d’autant plus inquiétant que les rapports se multiplient sur la capacité de contourner les authentifications uniques ou à facteurs multiples à travers des attaques « brute force » visant à voler des identifiants de connexion Microsoft 365 et à s’introduire dans les systèmes des entreprises (1).

Les entreprises ont besoin de méthodes efficaces et efficientes pour détecter de telles attaques. Malheureusement, de nombreuses migrations Office 365 sont effectuées sans une analyse préalable suffisante des implications en matière de sécurité. Une fois la migration terminée, il devient plus difficile d’investir à nouveau dans un projet qui a déjà requis beaucoup de temps et d’argent.

Le modèle habituel de détection - par le biais d’un Personal Security Assistant ou un IDS, avec l’appui d’une équipe de sécurité de pointe - ne peut pas s’appliquer à un environnement Microsoft 365. Le simple fait d’envoyer les logs liés à la messagerie dans un SIEM peut coûter jusqu’à 1 million d’euros en frais de licence, alors même que pour 95% des alertes, seul l’utilisateur sait si celle-ci est légitime ou non.

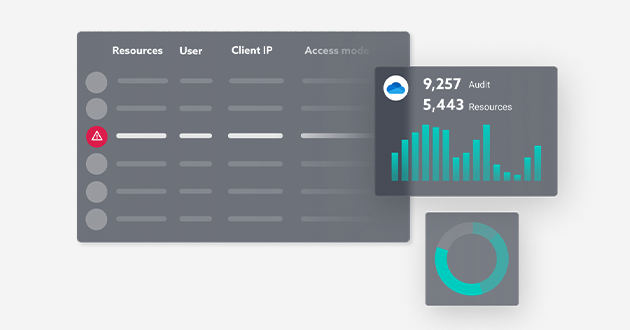

Une réponse à ce problème est le tableau de bord MyDataSecurity. Cette technologie détecte en temps réel tout accès non-autorisé à Office 365, ainsi que les modifications malveillantes de configuration. Elle interagit directement avec l’utilisateur pour minimiser les délais de détection et de résolution. MyDataSecurity a trois caractéristiques clés.

Expertise des applications protégées

En s’appuyant sur des registres de risques dédiés à chaque application protégée, il devient possible d’identifier les opérations potentiellement dangereuses à partir des logs applicatifs. Le cas échéant les traitements d’analyse temps réel sont immédiatement déclenchés.

Compréhension des utilisateurs

Le meilleur moyen d’identifier avec précision les failles et intrusions au sein d’une plate-forme aussi riche que Microsoft 365 est d’analyser le comportement individuel de chaque utilisateur et de chaque bibliothèque SharePoint en regard d’un profil unique, construit de manière dédiée à la ressource protégée.

Engagement des utilisateurs

En fournissant des informations fiables, dans un langage compréhensible par l’utilisateur, avec des options de réponse claires et précises, les utilisateurs peuvent contribuer, facilement, à la détection et la résolution des alertes de sécurité. Ceci remplace les communications complexes et coûteuses entre l’équipe de sécurité et l’utilisateur, pour simplement demander : “Est-ce que c’était vous ?”.

Avec MyDataSecurity, une entreprise peut largement améliorer sa cyberdéfense, notamment en ce qui concerne Microsoft 365, sans avoir à accroître la taille de son équipe de sécurité.

Les 3 défis principaux pour sécuriser Office 365

Découvrez les offres IDECSI pour Microsoft 365 ou contactez nos experts en cybersécurité pour bénéficier d’une démonstration en direct.

(1) https://info.digitalshadows.com/BECResearchReport_Reg-Homepage.html